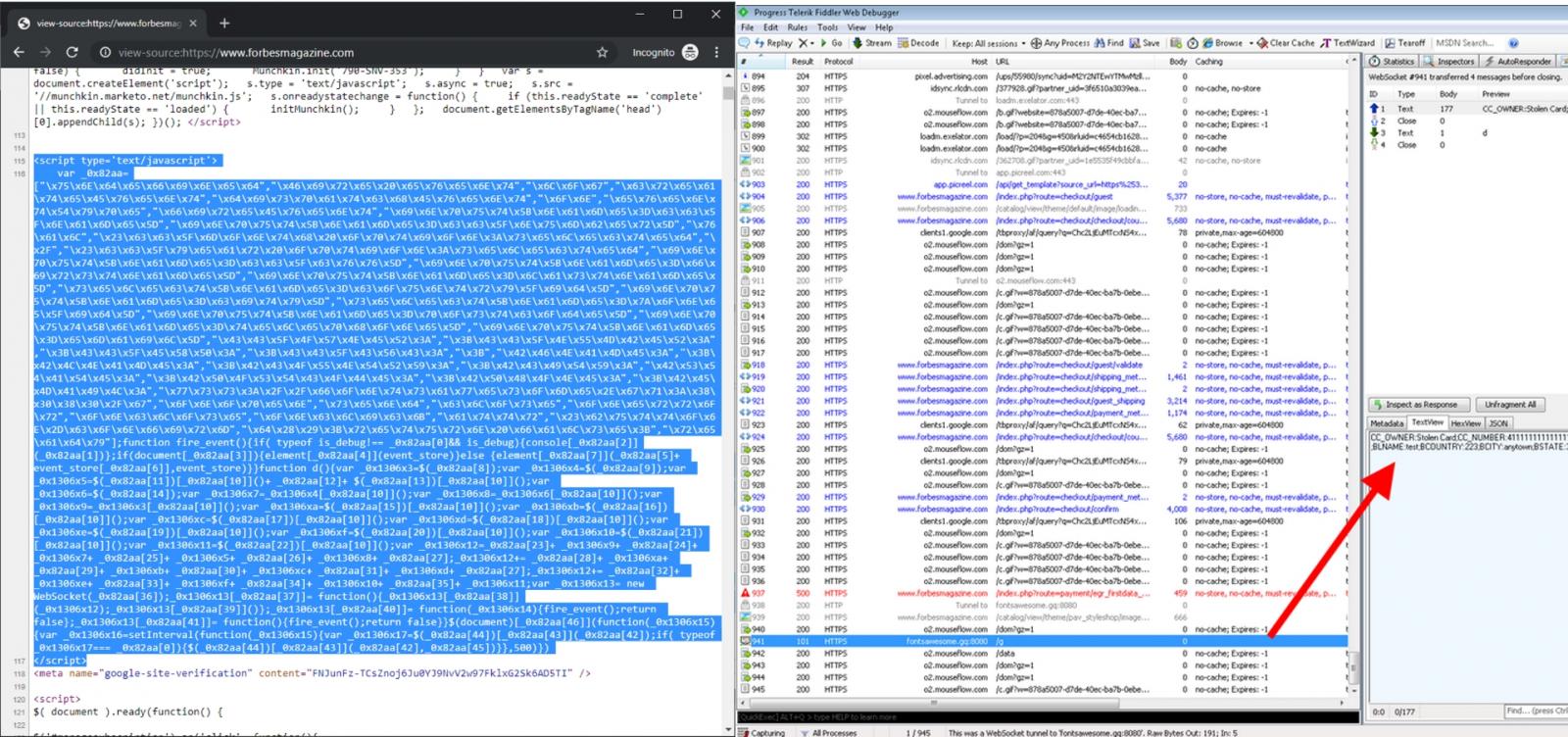

Киберпреступникам удалось внедрить скрипт Magecart на сайт ForbesMagazine.com — ресурс для подписки на журнал Forbes. Magecart может собирать платежную информацию клиентов и отправлять ее на сервер злоумышленников.

О вредоносном скрипте рассказал подробнее сооснователь Bad Packets Report Трой Мюрш. Код разработан с тем расчетом, чтобы собирать номера платежных карт, даты окончания срока действия и коды верификации CVV/CVC.

Помимо этого, преступникам уходят такие данные, как имена клиентов, их физические адреса, номера телефонов и адреса электронной почты.

На какое-то время владельцы сайта forbesmagazine.com вывели его в офлайн, чтобы разобраться со встроенным скриптом, который присутствовал на ресурсе в обфусцированном виде.

Версию скрипта Magecart без обфускации можно найти по этой адресу. Интересно, что там можно увидеть адрес сервера, находящегося под контролем злоумышленников. Атакующие использовали протокол WebSocket для извлечения похищенных данных. Эксперты утверждают, что эта киберпреступная группа ведет свою деятельность с 2015 года.

Ссылка на источник